「代表的な標的型攻撃」“100%防御“は不可能!被害拡大を防ぐためには?

目次

ITの利活用・IT化の進展に伴い、相次ぐサイバー攻撃!

今まさに企業や団体にとって、サイバー攻撃が大きな脅威となっています。スマートフォンをはじめ、業務で利用するデバイスは多様化し社内のIT運用そのものが変化しています。そのなか、IT運用における利便性が私たちの暮らしや社会に豊かさをもたらす一方で、企業の情報資産の窃取や業務妨害を狙ったサイバー攻撃・犯罪は巧妙化・悪質化し、大きな脅威となってきています。企業や団体の規模にかかわらず、コンピュータウイルス、不正アクセスなどのセキュリティ上の脅威への防御は必要不可欠になっています。

今!中小企業はサイバー攻撃の脅威にさらされている

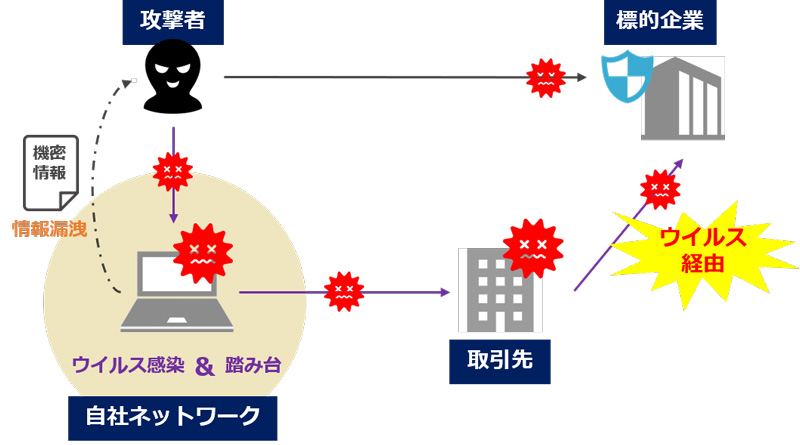

企業や組織を狙うサイバー攻撃が日常的に発生するなか、ターゲットは政府機関や大企業だけでなく、中小企業にまで拡大しています。中小企業では、ITの利活用が進むにつれ、IT上の脅威が事業に悪影響を及ぼすリスクもますます高まってきています。

また、サプライチェーンを構成する中小企業においては、取引先を経由して目的企業を攻撃するなど、標的型攻撃の足掛かりとされるケースも増加しています。IPA情報処理機構から公開されている「情報セキュリティ10大脅威 2022」では、サプライチェーンの弱点を悪用した攻撃は徐々に増加し、第三位となっています。

サイバー攻撃による3つのFACT

IPA情報処理機構により、全国13地域・2産業分野の中小企業1117社を対象に、UTM機器やクラウドWAF、ネットワークセンサー、 ウイルス対策ソフトなどを設置した実証実験が実施されました。結果、中小企業におけるサイバー攻撃の実態“3つのFACT”が明らかになりました。

令和2年度の「中小企業サイバーセキュリティ対策支援体制構築事業(サイバーセキュリティお助け隊事業)成果報告書(全体版)」

標的型攻撃の増加による脅威の深刻化

機密情報を盗み取ることなどを目的として、特定の個人や組織に対して集中的に攻撃を仕掛ける標的型攻撃が増加しています。標的対象が明確なため、対象ごとにカスタマイズされた高度で巧妙な攻撃が多く、表面上は正常動作を行っているようにみえるマルウェアを仕込んだり、一般のメールと見分けのつかないスパムメールを送りつけます。

最近では、中小企業もそのターゲットとなっています。

サイバーリスクは目に見えないため必要性を感じていないという声も多いなか、脅威はすぐ近くに潜んでいる可能性があります。

代表的な標的型攻撃手法

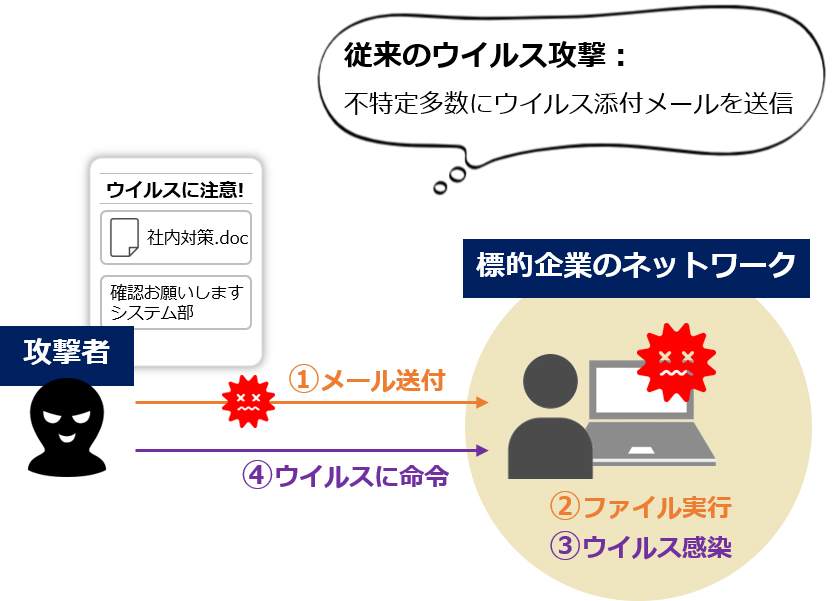

1. ウイルスメールで狙い撃ち

標的型攻撃の多くは、標的とした企業・団体の従業員に社内の人間や関係者などを装ってウイルス添付メールを送りつけ、PCにウイルスを感染させます。

①メール送付 ②ファイル実行

メールの件名や本文、添付ファイル名を工夫し、関係者しか知らないような内容にすることで受信者に油断させウイルスが入ったファイルを実行させます。

③ウイルス感染 ④ウイルスに命令

インターネット経由で遠隔地から操作できるウイルスが使用され、受信者のPCにウイルスが感染すると攻撃者に通知されます。

通知を受け取った攻撃者は、ウイルスを操作し感染PC内の情報を盗んだり、感染PCを踏み台とし社内ネットワークを調査、ファイルサーバーなどから重要な情報を盗む実行を行います。

POINT2015年5月に日本年金機構が被害に遭い、約125万件の年金情報が流出したことで話題となった事件は、マルウェア感染を狙った従業員宛のメールがきっかけとなって生じている

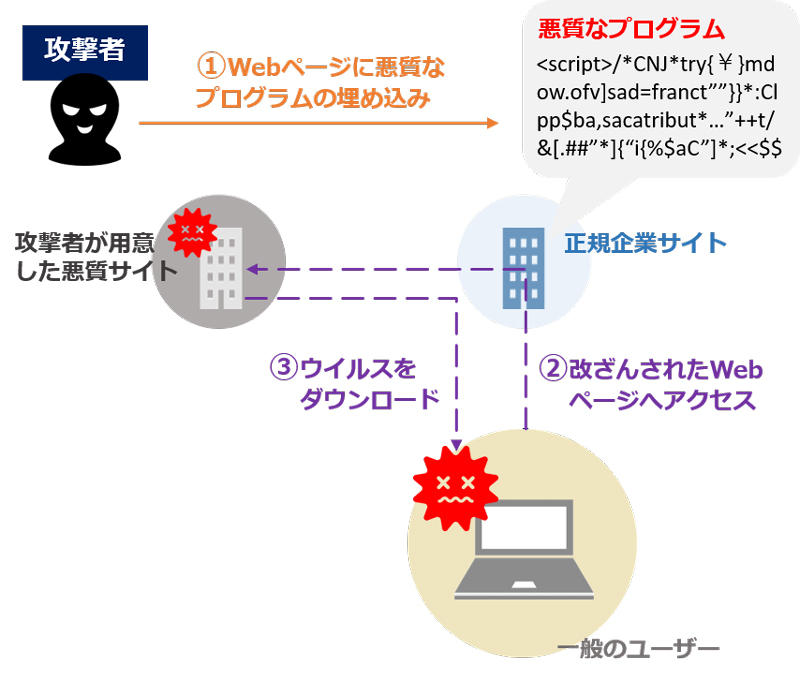

2. Webサイトから

インターネットから誰でもアクセスできる公開用Webサイトは攻撃対象となりやすく備えが必要です。攻撃者は、Webページのコンテンツを改ざんしてウイルスを感染させるような罠を仕込み、改ざんされたWebサイトにアクセスしたユーザーPCの脆弱性を突いてウイルスに感染させます。

①Webページに悪質なプリグラムの埋め込み

Webサーバーで稼働するOSやミドルウェアの脆弱性を突いて侵入し、Webページに悪質なプログラムを埋め込む

②改ざんされたWebページへアクセス

③ウイルスをダウンロード

埋め込んだ悪質なプログラムは、ユーザーPCから通常のWebページとして表示を変えることなく作用するため、改ざんされたWebページにアクセスしたユーザが気づかないうちにウイルスをバックグラウンド上でダウンロードし感染します

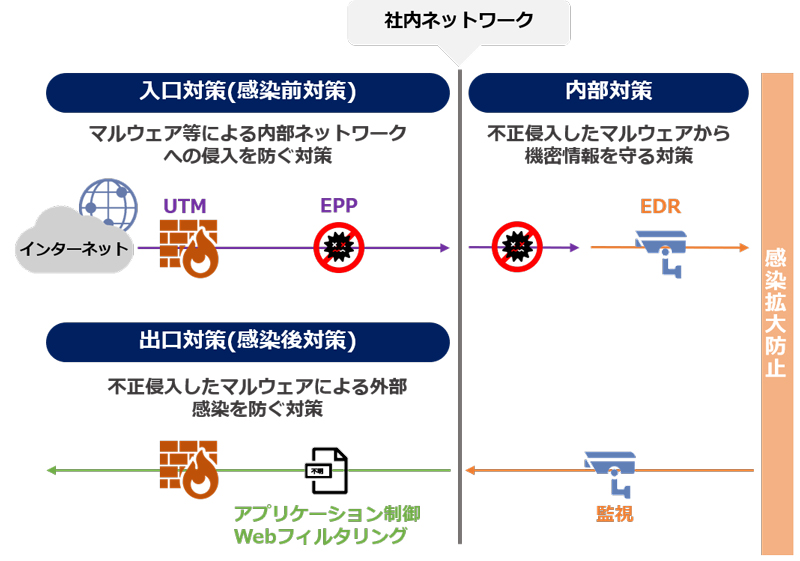

被害を未然に防ぐための対策

従来のセキュリティ対策では、入口対策を中心とされてきましたが標的型攻撃は巧妙に計画が練られ、執拗に攻撃が行われるため、限定的な対策では被害を防ぐことが難しくなっています。

そのため、自社の実情に合わせて出口対策と内部対策などを組み合わせた多層防御を実施する必要があります。

- コラムカテゴリー

- セキュリティ対策